해싱은 파일의 내부 데이터를 읽는 방법을 사용하고 숫자와 문자를 수학적으로 생성합니다. 어떻게 C + +에서 수학 방정식이 무엇입니까?숫자와 문자로 해싱하는 수학

데이터 파일을 읽고 SHA-256 해시 합을 가져 오는 C++ 및 Visual Studio를 사용하여 응용 프로그램을 만들려고합니다. 그런 다음 방정식을 적용하여 숫자와 문자를 다른 숫자로 변경하지만 더 적은 문자로 변경합니다. 이 처리 된 번호와 문자는 7zip 또는 rar 파일의 암호로 사용됩니다. (암호화를 위해 더 잘 만들어 졌는지 확실하지 않음)

콘텐츠에 액세스하는 인터넷 크롤러와 액세스하지 못하도록하는 인터넷 크롤러를 마이그레이션하기위한 것입니다. 나는 그것이 사람을 완전히 잠글 수 있다고 기대하지 않습니다.

또한 변환 가능해야합니다. 따라서 해시에서 패스로, 패스에서 해시로 갈 수 있어야합니다.

아무도 나에게 도움이되지 않는다면, 나는 매우 감사하게 생각하고, 당신의 프로파일이나 원하는 경우 무엇이든간에 당신에게 크레딧 페이지의 장소를 줄 것이다 : 3.

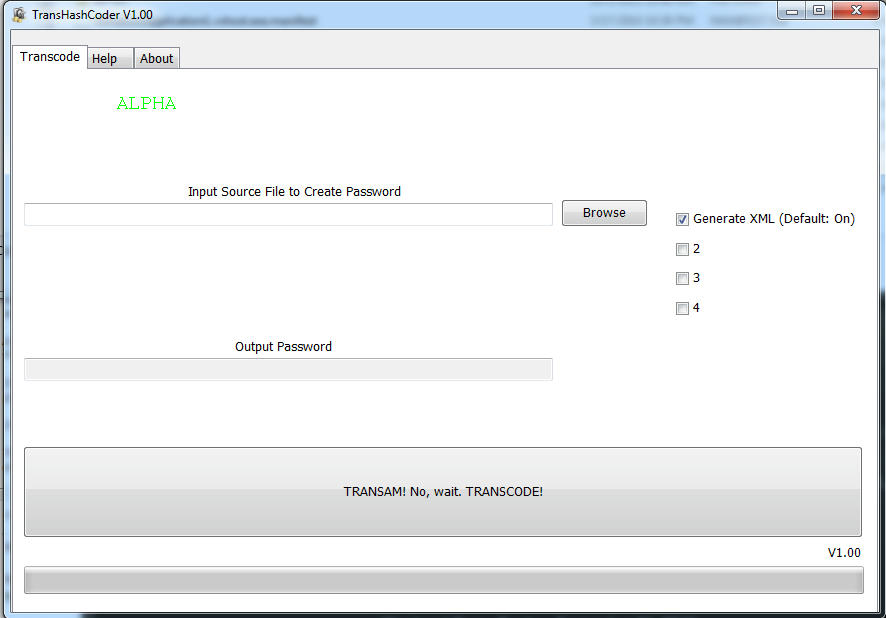

다른 질문이나 정보가 있으면 언제든지 메시지를 보내주십시오. GUI의

사진 :

암호를 생성하기 위해 해시에서 바이트를 제거하는 것은 일방 통행 작업입니다. – hyde

내가 생각할 수있는 방법이 있어야한다. 만일 내가 일방 통행 조작이라도 괜찮다면, 나는 그것에 착수 할 수있다. –

음, 단축 된 해시는 여전히 해시이며 덜 안전합니다. – hyde